La Eko

Bueno, antes que nada, para el que no la conozca, la ekoparty (Electronic Knock Out Party) - Security Conference, es un evento anual enfocado en seguridad informática o de la tecnología.

Bien, el tema es que no es simplemente un ciclo de conferencias, aburridas, silenciosas, y en las que desfilan oradores contando novedades del circuito. Casi que es absolutamente todo lo contrario.

El evento se realizo en la Ciudad Autónoma de Buenos Aires, mas precisamente en Punta Carrasco. Básicamente esta edición se dividió en 2 sectores, un auditorio principal en el que transcurrían las charlas de los Speakers nacionales o Internacionales, y un sector de Stands en donde había tanto empresas privadas, como organizaciones del ámbito IT del estilo de Sysarmy, 2600, etc...

Segun el sitio de la conferencia, su idea es "ekoparty Security Conference permite a consultores, oficiales de seguridad, investigadores, programadores, técnicos, administradores de sistemas, nerds, curiosos y entusiastas de la tecnología, reunirse y disfrutar de los descubrimientos más importantes en el ámbito de la seguridad informática.", y la verdad que pude comprobar que cumplen palabra por palabra con esta descripción.

Antes de comenzar a describir las conferencias a las que asistí, o los Stands que hubo, quiero hacer una mención especial al ambiente. Gente de todas las nacionalidades charlando, tomando una cerveza, compartiendo conocimientos, intentando abrir candados, dándose consejos, etc... Todo en uno de los mejores ambientes en los que tuve la oportunidad de participar. No hubo ni un solo inconveniente en todo el día que estuve yo desde 9 hs hasta las 22 hs... Ni uno.

Ademas de las conferencias y los Stands, desperdigados por todo el lugar (enorme), hay distintas actividades para realizar, entre ellas por ej:

Auditorio principal de conferencias.

* WARGAMES: Entrar, hacerse con la red y defender tu recién adquirido territorio de los otros hackers.

* LOCKPICKING: ¿Querés á jugar con cerraduras y las herramientas del tipo que sólo viste en películas de robos, agentes secretos, o ladrones de autos?

* WARDRIVING: Saldremos con un vehículo por la ciudad de Buenos Aires para descubrir enlaces WiFi y tratar de crear un mapa mostrando los accesos que hay.

* CAPTURE THE PACKET CTP-2600-AR: Interesante desafio forense para resolver en el día.

* JAULA DE FARADAY PARA LA SUBE

* ARMADO DE CALENTADORES DE ALCOHOL CON LATAS DE CERVEZA: (Aca copie el texto completo de la web porque amerita su lectura) "Siempre quisiste hacerte unas salchichas en el datacenter y nunca tuviste como? Cansado de pasar frio incluso en verano y no poder tomar nada caliente sin tener que pasar por molestas puertas y socializar con los users? Esa lata que siempre tenes que apurar cuando estas entrando al trabajo, ahora podes usarla para algo útil aparte de una biquad. Con menos de 5 grs de peso, vos tambien podes tener fuego cuando acampas en el Data, y contar las historias de terror de users con logs de testigo, especialmente dedicado a los participantes de EkoCamp."

* COMO UN NUDO TE PUEDE SALVAR LA VIDA: Aventuras y desventuras de como hacer nudos y su aplicacion en la vida real.

* ARMADO DE POES Y PLAQUETAS: (Otro que ameritaba la descripción completa) "Introducción a la electronica practica. Armando tus propias plaquetas desde cero, damos el ejemplo con los POEs porque es simple y didáctico (y porque así no tenemos que armarlos nosotros). Sentite casi como el chino que tienen de esclavo armando "aifons y sansuns" dentro de una jaula. Y si, yo tambien reconozco un "Sorny" cuando lo veo."

* TALLER DE RADIOAFICIONADO: Introducción al fabulantastico mundo de los radioaficionados.

* TALLER DE ARMADO DE ANTENAS OMNI: Ideal para aumentar la esfera de cobertura "de queruza" y no apuntar a los dispositivos directamente.

* TALLER DE ARMADO DE ANTENAS BIQUAD: El acompañante ideal a toda salida de wardriving es una buena biquad, muy facil de armar, tiene buen angulo y ganancia, es mas discreta que una cantena.

Y como si todo esto no fuera suficiente, tambien se dictaron trainings para aquellos interesados en aprender tecnicas para implementar en su trabajo diario, como los siguientes:

* SAP SECURITY IN-DEPTH TRAINING, EKOPARTY SPECIAL EDITION!.

* DIGITAL FORENSICS FOR SECURITY PROFESSIONALS 3.0.

* ANDROID ATTACKS FOR PENETRATION TESTERS.

* INTRODUCTION INTO SOFTWARE VULNERABILITY EXPLOITATION.

* DIVIDE AND CONQUER: MODERN COLLABORATIVE PENTESTING.

Como experimente el evento en vivo

Bien, como el titulo dice, yo asistí el día jueves 30, voy a contar un poco las cosas que vi, presencie, y compartí en esta tan particular conferencia.

El día comenzó tranquilo, tome un café en mi casa, y luego me tome un colectivo hasta Palermo, desde donde tenia planeado caminar unas 10 cuadras hasta el evento. Estaba con una vieja remera con la inscripción "Delincuente Digital", que se vendían por allá por el 2008 a modo de protesta contra la "Matriculación Obligatoria en informática". Quizás por la inscripción de la remera es que me miraban tan mal los de seguridad que estaban charlando en la esquina del Consulado de Estados Unidos. O quizás simplemente era yo y mi paranoia, y por eso me sentía perseguido. Nunca sabremos la verdad.

Palermo, porque acá vive gente bien, y no es necesario enrejar los parques. O al menos eso dice el gobierno de turno.

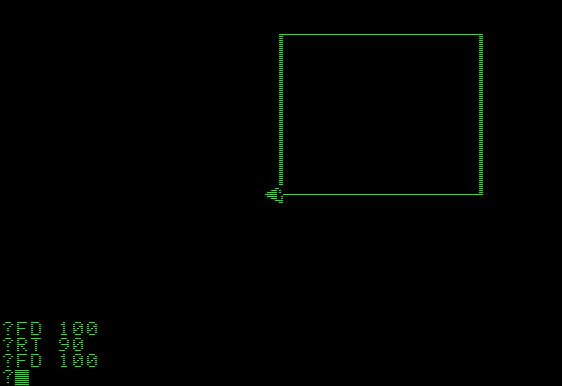

Llegando a Punta Carrasco me perdi, y no lograba encontrar la entrada al lugar, tuve que llamar de emergencia a @komodin de @sysarmy para que me ayude con instrucciones. Básicamente fueron al estilo LOGO: "Hace 10 metros para adelante, hace 1 calle para la derecha, segui derecho hasta la esquina, dobla a la derecha." (Tortuga de mierda, haber aprendido eso no me sirvió para absolutamente nada en la vida. Opinión personal obviamente.)

Si sos muy joven, esto es LOGO, le ibas tirando movimientos y cantidad de pasos que debía dar el bicho, y así dibujabas y en teoría también aprendías a programar.

Bien, una vez llegado apenas entrabas había una mesa larga donde gentilmente te acreditaban y te daban la credencial correspondiente con una pulsera de esas de plástico que no te podes sacar sin lastimarte sin querer. De hecho @komodin se la saco con un Cutter (aka, trincheta) y durante varios segundos tuve miedo de que termine con una cortada al mejor estilo Emo.

Una vez acreditado me dispuse a dar una vuelta por el lugar, conocer la disposición de los lugares, etc...

I was here.

Todo muy ordenado, limpio, y fácilmente accesible la verdad.

Las conferencias

Como llegue justo sobre la hora, apenas mire un poco los Stands y me fui a presenciar la 1er charla del día que el nombre me sonaba bastante interesante, el siguiente es un pequeño resumen de las charlas que presencié:

Hacking US (and UK, Australia, France, etc.) traffic control systems

La charla era un resumen de las investigaciones que hizo Cesar Cerrudo sobre uno de los sistemas de "Semáforos Inteligentes" implementados mayormente por USA, UK y Australia.

La cuestión es que con un poco de trabajo pudo conseguir que la empresa que desarrolla estos sistemas inteligentes le provean de un par, que básicamente son un Sensor Magnético y un AP que recibe y envía los datos y/o comandos.

El publico tuvo una gran recepción, Cesar mostró muchísima información de investigación, en donde demostró que los Sensores se comunicaban con los AP de manera muy pobre en texto plano, y que era completamente sencillo interponerse en esta comunicación para falsear el AP, o los sensores, haciéndole tomar decisiones equivocadas al semáforo en cuestión.

Cesar en plena conferencia.

No contento con toda la investigación que mostró en una explicación en el escenario muy bien preparada, se tomo el trabajo de hacer un AP Movil, viajar a USA aprovechando que tenia que ir por otra cosa, y poner en practica si todo lo investigado realmente funcionaba de esta manera en la vía publica. Para risas y aplausos de los presentes, la hipótesis se confirmaba con los videos que grabo mientras estuvo de viaje.

Esquema del sistema de Sensores, AP y Semáforos.

Finalmente cerró su conferencia mostrando los aparatos en vivo, y como era posible llenar de información errónea el AP desde una distancia de hasta 200 metros con un Dron, y de 50 metros en vivo en medio de la sala.

¿Conclusiones?

Que nada bueno puede salir de esto. En parte fue gracioso y divertido, pero si uno se pone serio desde el punto de vista de que un error en 2 semáforos puede devenir en un accidente fatal, deja de ser divertido pensar que vidas dependan de un sistema sin encriptacion, sin metodologías de seguridad, sin autentificacion, desidia pura.

Video de la charla:

Cesar Cerrudo - Hacking US (and UK, Australia, France, etc.) traffic control systems from ekoparty on Vimeo.

Exploring the Jolla Phone

Esta fue una charla interesante, pero mas descriptiva que otra cosa. Básicamente son unos chicos que se dedicaron a analizar el funcionamiento y contenido del "Jolla Phone", un Smartphone que apareció a finales del 2013 en Finlandia, y hoy en día se consiguen por todo Europa. Básicamente lo distintivo de este Smartphone radica en su Sistema Operativo, el Sailfish OS, que fue desarrollado a base del sistema Meego, un Sistema Operastivo Open Source que era desarrollado por Nokia y otros.

En plena conferencia.

Fue interesante, el teléfono resulto tener en su estructura de archivos muchos ejecutables de etapa de desarrollo, que te permitían ejecutar distintas tareas que no estaban pensadas para el usuario "común".

El Jolla Phone.

Security Monitoring like the NSA (con precios cuidados)

Esta charla fue muy pero muy interesante, sobre todo para los Admins de grandes estructuras con diversos tipos de equipos. Mostraron como se pueden organizar grandes cantidades de logs y datos, de manera que sea eficiente y rápida la forma de auditarlos y analizarlos. Todo lo demostrado funcionaba a la perfección, ademas de estar hecho con mucho Software libre, por lo cual en teoría no eran necesarios millones de dolares para tener semejante estructura de análisis de logs y datos (De allí el comentario "con precios cuidados").

Video de la charla:

Hernan Costante y Juan Berner - Security Monitoring like the NSA (con precios cuidados) from ekoparty on Vimeo.

Deep-submicron CPU backdoors

La charla estuvo centrada sobre lo simple (Bueno, simple... Simple para alguien con los conocimientos necesarios...) que es agregar un Backdoor, Virus, Gusano, lo que sea, a la estructura de un Microprocesador. ¿Podria estar alguna desarrolladora de Chips espiandonos sin que nos demos cuenta?

Agafi (Advanced Gadget Finder)

Charla con demostración sobre como es posible en Windows 8 realizar una escalada de privilegios para que el Sistema Operativo ejecute codigo Arbitrario por medio de Gadgets para conseguir las direcciones de memoria.

Los Stands y Actividades

* Durante mi estadía me la pase gran parte del tiempo en el Stand de Sysarmy ayudando un poco. Son grandes personas, y es un orgullo pertenecer a semejante grupo.

El Stand de SysArmy.

El Stand de SysArmy entre otras cosas tenia el "Punch the boss!!", en donde te anotabas y podías darle un buen golpe a un muñeco de goma para sacarte la bronca de ese jefe que te tiene de "Che Pibe", mientras vos pones el hombro para que los servidores de la empresa no se hagan un Harakiri de tanto maltrato. Ademas de esto, se podían adquirir remeras del grupo, stickers con frases como "¿Probaste Googleando?", y los mini stickers del "Karma de IRC". SysArmy tiene el canal homónimo en IRC en el servidor Freenode, a donde uno puede ir a charlar, plantear dudas, o simplemente teclear "pitos++". Esto ultimo es lo que se llama Karma, los usuarios van dándole "++" o "--" segun sus experiencias y gustos a diversas cosas, asi es como aparecen stickets con leyendas como "tetas++", "nano--", "vi++", "systemd--", etc... Ideal para decorar la notebook y parecer aun mas Hacker. (Hay una teoría que todavía no esta científicamente comprobada, que dice que a mayor cantidad de stickers uno mas Hacker parece)

Los Stickers de Karma.

Como curiosidad, el muñeco que hacia de "Boss", recibio mas de 1000 golpes durante la Eko... Creo que hay un poco de estress en el ambiente de Sistemas.

@jpdborgna demostrando su furia obteniendo 1000 puntos ¡de un solo golpe! ¡Duro como Solaris 6!

Otros como @komodin demostraban que no solo es Bronca lo que se acumula a veces.

Algunos quizás tenían mucha bronca acumulada...

* Mención especial para ESET que estaba distribuyendo Pochoclos DRM Free.

* 2600-AR se presento con mucha gente y estuvo dando diversos talleres, uno que me encanto y me quede mirando un rato fue el de armado de Antenas. Muy buena onda en el Stand, y mención especial para @Vampii por su buena predisposición para charlar con cualquiera que se acerque como siempre lo hizo.

Aqui se ve el trabajo a full del Stand.

La imagen habla por si misma. La buena onda ante todo.

Sistemas de mallas para la SUBE.

Noten en las fotos la concentración de la gente en su manualidad. Realmente estaban todos muy contentos compenetrados con su pequeño proyecto en el Stand de 2600. Esta gente es GENIAL, no tengo otras palabras.

* Despues hubo Stands de Base 4, InfoByte, Onapsis, Sion Bussiness, IOactive, Dell Software, Core Security, PyAr, etc... etc...

Conclusiones

El evento me pareció excelente. La calidad de las conferencias fue muy alta, con presentadores de varios países que hicieron investigaciones y demostraciones de altísimo nivel.

Los Stands estuvieron muy buenos, quizás falto un poco mas de información visual al estar recorriendo, uno quizás iba caminando, veía el Stand de un grupo o empresa, y es como que no sabia que esperar salvo que se acerque y pregunte "Ehh amigo, ¿que están haciendo?", con lo cual, en lo personal note que había personas que no se acercaban a aquellos Stands que no tengan un cartel, o que no sea muy evidente lo que estaba sucediendo.

Con respecto al lugar, fue perfecto, y el dia quizas ayudo un poco. El Auditorio principal de las conferencias era un poco caluroso por ser una "Carpa" gigante, pero por suerte el dia ayudo a que no haga tanto calor, despues todo muy limpio y lindo, y hasta una zona vende con una mesa de Ping Pong y un Metegol para distenderse un rato enhtre tantos bits y bytes.

La vista al rió desde el espacio verde.

Hermoso, simplemente hermoso. Saludos especiales a @jpdborgna y otro a Nairda por cederme algunas de las fotos.

Pueden ver todos los videos: Aqui.

Pueden ver todos los videos: Aqui.

Saludos.

No hay comentarios:

Publicar un comentario